Le reti aziendali oggi sono pronte per la digitalizzazione?

Le reti aziendali oggi sono pronte per la digitalizzazione?

Il Report Gartner’s 2017 Strategic Roadmap for Networking spiega perché è importante prendere decisioni strategiche in ambito IT e quali sono i processi di trasformazione digitale in atto.

Le aziende stanno adottando nuovi modelli di business che impongono cambiamenti di rete fondamentali, la necessità è quella di allineare le capacità di rete con le esigenze emergenti legate al business digitale.

La sempre più frequente richiesta di servizi on-demand, modelli di business più flessibili e l’internet of things non sono molto allineati alle offerte tradizionali di rete.

Il numero di dispositivi digitali connessi a una rete aziendale sta aumentando, la mobilità all’interno e all’esterno delle mura aziendali è ormai scontata, i confini di rete sono sempre più sfuocati.

Gli aggiustamenti incrementali non sono sufficienti per soddisfare le nuove richieste, per cui occorrerà un significativo cambiamento culturale per attuare le modifiche necessarie.

I leader I&O che progettano, forniscono e gestiscono le infrastrutture di rete dovrebbero:

- creare una cultura che premia l’innovazione a sostegno delle esigenze aziendali in rapida evoluzione

- rendere la rete più semplice, più agile e più automatizzata

- capire il carico di lavoro, gli spostamenti degli utenti e i dispositivi presenti nelle organizzazioni, piuttosto che studiare nuove tecnologie di rete con i fornitori

- sviluppare un catalogo di servizi di rete che soddisfino e anticipino le richieste per i settori di business digitali, IoT e cloud

- investire in persone – serviranno meno persone a causa dell’automazione, ma ci sarà bisogno di persone con diversi set di abilità professionali e tecniche.

Entro il 2020, le opzioni open-source e self-build rappresenteranno almeno il 20% del mercato della rete dei data center.

Entro il 2020, solo il 30% dei team di rete useranno l’interfaccia di riga di comando (CLI) come loro interfaccia primaria.

Entro il 2020, il 10% delle imprese utilizzerà strumenti di progettazione e di funzionamento di rete pilotati, riducendo le interruzioni di rete del 65%.

Entro la fine del 2018, il 10% delle organizzazioni chiuderà i propri centri dati locali.

Entro il 2020, oltre il 60% delle imprese avrà distribuito accesso diretto a Internet nelle loro sedi.

Gartner prevede che nel 2020 ci saranno 63 milioni di nuovi dispositivi collegati alle reti aziendali al secondo. Purtroppo, la sfida non è solo nei numeri: quei dispositivi non si collegano allo stesso modo o attraverso la stessa architettura.

Inoltre, l’agilità e l’elasticità associati al cloud computing sono elementi essenziali dell’attività digitale, ma le reti aziendali di oggi non sono costruite con il cloud computing.

Per soddisfare le emergenti richieste di business digitali, la rete dovrà diventare più semplice in tutte le fasi di progettazione, approvvigionamento, implementazione e operazioni di rete. Una nuova cultura è essenziale per guidare l’innovazione.

Per molti anni l’approccio è stato altamente conservatore e il cambiamento sta avvenendo in modo molto lento. Questa cultura tradizionale ha paralizzato molte organizzazioni e spesso le modifiche vengono fatte incrementalmente, con conseguenti architetture fragili in cui quasi ogni cambiamento ha effetti di grande portata.

I leader di rete devono cambiare questa cultura conservatrice. Sono necessarie nuove competenze e l’organizzazione deve creare un framework di networking che soddisfi i requisiti in rapida evoluzione del business digitale. Le architetture di rete devono essere più flessibili: sostituire un grande software di rete monolitico con soluzioni di codice più modulari e mirate può essere una valida strada da percorrere. Sul fronte del personale, i team di architettura e design devono essere premiati per l’innovazione e dovrebbero concentrarsi sulle soluzioni che creano un’architettura di rete che rispecchia la disponibilità dei servizi cloud pubblici.

Per il Report integrale CLICCA QUI

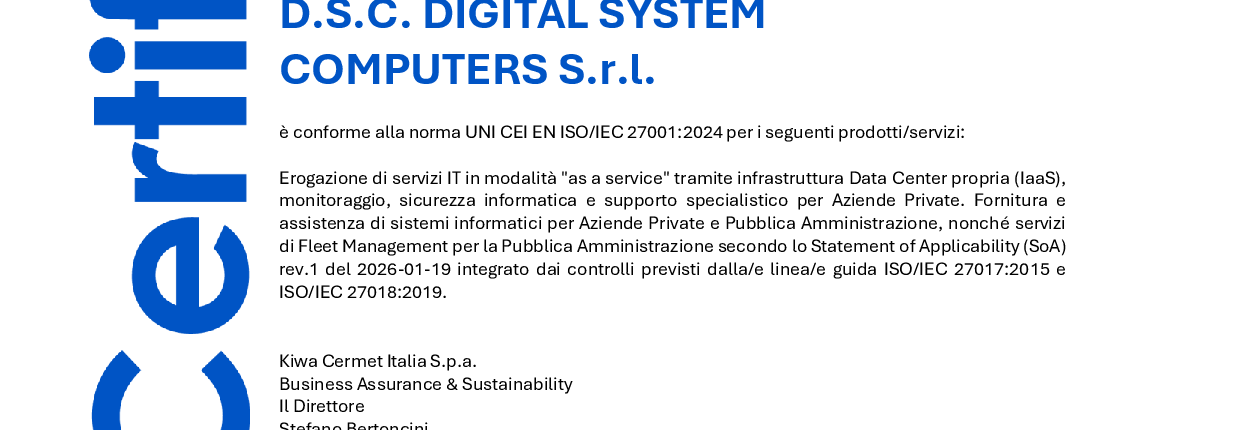

Il cambiamento culturale nel mondo dell’IT e il processo di digitalizzazione è ormai in atto e affidarsi alla competenza e professionalità di partner tecnologici come la DSC è fondamentale per essere competitivi sul mercato e rimanere al passo con un sistema in continua evoluzione.

AmicoWin é pronto a colloquiare con il SdI (Sistema di Interscambio della Agenzia delle Entrate) dell’indirizzo telematico per la trasmissione e ricezione di tutte le fatture di vendita e acquisto elettroniche.

AmicoWin é pronto a colloquiare con il SdI (Sistema di Interscambio della Agenzia delle Entrate) dell’indirizzo telematico per la trasmissione e ricezione di tutte le fatture di vendita e acquisto elettroniche.

Secondo un’

Secondo un’ Le reti aziendali oggi sono pronte per la digitalizzazione?

Le reti aziendali oggi sono pronte per la digitalizzazione? La Unified Communications & Collaboration (UCC)

La Unified Communications & Collaboration (UCC) Cisco, nel nuovo rapporto dedicato alla cybersecurity rilasciato qualche giorno fa, Midyear Cybersecurity Report, che esamina dati raccolti da esperti del Cisco Collective Security Intelligence, evidenzia come “i cattivi” stiano sferrando attacchi sempre più sofisticati, con l’obiettivo non solo di colpire, ma di distruggere per impedire a chi si difende di ripristinare i propri sistemi e dati. Cisco ha anche coniato un nome per questi attacchi informatici: DeOS Destruction of Service.

Cisco, nel nuovo rapporto dedicato alla cybersecurity rilasciato qualche giorno fa, Midyear Cybersecurity Report, che esamina dati raccolti da esperti del Cisco Collective Security Intelligence, evidenzia come “i cattivi” stiano sferrando attacchi sempre più sofisticati, con l’obiettivo non solo di colpire, ma di distruggere per impedire a chi si difende di ripristinare i propri sistemi e dati. Cisco ha anche coniato un nome per questi attacchi informatici: DeOS Destruction of Service.